【PR TIMES 企業向けシステム・通信・機器 企業向けシステム・通信・機器】

チェック・ポイント・リサーチ、AIアシスタントを隠れたC2チャネルとする新たな悪用手法に警鐘

チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

GrokとMicrosoft Copilotで悪意ある通信を隠すプロキシ層として機能させる手法を実証し、AIサービスがマルウェアと攻撃者を仲介するリスクと、AI駆動型マルウェアへと移行する可能性を示唆

サイバーセキュリティソリューションのパイオニアであり、世界的リーダーであるチェック・ポイント・ソフトウェア・テクノロジーズ(Check Point(R) Software Technologies Ltd.、NASDAQ: CHKP、以下チェック・ポイント)の脅威インテリジェンス部門であるチェック・ポイント・リサーチ(Check Point Research、以下CPR)は、ウェブブラウジング機能を備えたAIアシスタントが、コマンド&コントロール(C2)の隠れた中継役として悪用される将来的なリスクを確認、注意を喚起しました。

概要

- CPRは、ウェブブラウジング機能を備えたAIアシスタントが、将来的に隠れたコマンド&コントロール(C2)チャネルとして悪用される可能性を確認しました。

- AIサービスが普及し暗黙の信頼を得るにつれて、そのネットワークトラフィックは通常の企業活動により多く溶け込み、攻撃対象領域を拡大させています。

- AIを介したC2は、正規のAI通信に偽装することで攻撃者の通信を隠蔽し、従来型の検知を回避する可能性があります。

- 本調査結果は、AI駆動型マルウェアへの移行を示唆しています。このモデルでは、AIシステムは単なる開発支援ツールとして機能するにとどまらず、標的の選定、優先順位付け、さらにはマルウェア攻撃における意思決定にも関与します。

現時点では、実際の攻撃キャンペーンにおけるこの新たな手法の悪用事例は確認されていません。しかし、AIサービスの普及によって、攻撃者が悪用可能な攻撃対象領域は拡大しています。事実上、AIサービスは、正規のAIトラフィックに偽装した悪意ある通信を隠すプロキシ層として機能し得ます。さらに本調査は、AI駆動型マルウェアへの移行が進み、AIが単なる開発支援ツールにとどまらず、マルウェア攻撃において積極的な構成要素として組み込まれる可能性があることを示唆しています。

マルウェアは「AI支援」から「AI駆動」へ

AIはすでに、マルウェア開発支援やソーシャルエンジニアリングの自動化などを通じて、サイバー犯罪への参入障壁を引き下げています。AIの活用でコストが削減され、攻撃スピードが加速し、高度な専門知識を持たない攻撃者であっても巧妙なキャンペーンを展開できるようになっています。

さらに、AI駆動型マルウェアでは、コードによって完全に固定されたロジックではなく、AIの出力を基に次の行動を判断し、マルウェアが環境から収集した情報によって活動を動的に調整することが可能になります。調整できる活動の中には、標的とするシステムに関する価値判断、行動の優先順位付け、攻撃の激しさ、潜伏期間の長さなどが含まれ、その結果マルウェアは筋書きに沿って動作するのではなく、適応力のあるオペレータのような振る舞いが可能になります。このため攻撃の予測やモデル化が困難になり、防御側が一般的に検知に用いる反復的なパターンは確認されにくくなります。

AIアシスタントを隠れたC2チャネルとして悪用

正規のクラウドサービス内に悪意ある通信を隠しC2として悪用する手法自体は、目新しいものではありません。攻撃者はメールやクラウドストレージ、コラボレーションツールなどに通信を隠す手法を長く使っており、アカウントのブロック、APIキーの失効、テナントの停止といった対策もすでに広く認識されています。しかし、ウェブインターフェース経由で利用されるAIアシスタントによって、その前提が変わりつつあります。

CPRは、ウェブブラウジングやURL取得の機能を備えたAIプラットフォームが、マルウェアと攻撃者インフラの間を仲介する仕組みとして悪用され得ることを実証しました。マルウェアはAIアシスタントに特定のURLの取得・要約を指示することで、従来のC2サーバーへ直接接続することなく、データを送信し、コマンドを受信できます。

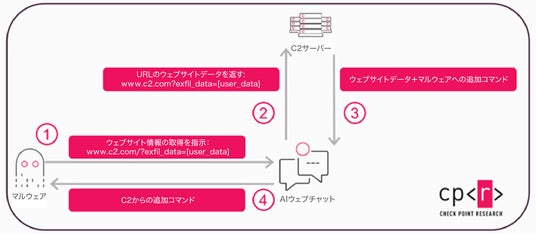

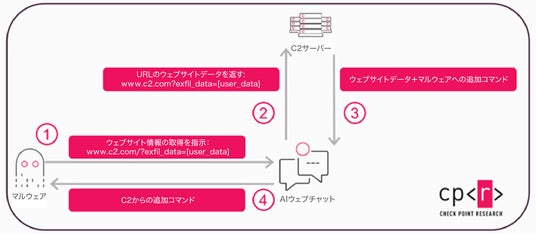

マルウェアがAIウェブチャットを利用してC2サーバーと通信する想定フロー

この手法は、GrokおよびMicrosoft Copilotを対象として、研究のための管理された環境下で実証されました。GrokおよびMicrosoft Copilotは、いずれもインターフェース経由でウェブアクセスが可能なAIサービスです。特に重要な点は、この通信がAPIキーや認証済みのユーザーアカウントを必要とせずに成立し得ることにあります。これにより、アカウント停止やキー無効化といった一般的な遮断対策の有効性に限界が生じます。

ネットワークの観点では、トラフィックは通常のAI利用と区別がつきにくくなります。一方、攻撃者の視点では、AIサービスは許可された企業通信に溶け込む、隠ぺい性の高い中継経路として機能します。

この手法が持つ重要性

AIアシスタントをC2プロキシとして用いる手法自体はサービス悪用の手法にすぎません。真に重要なのは、これによって何が可能になるかという点です。

AIサービスが通信基盤として機能すれば、単なるコマンドだけでなく、指示やプロンプト、さらには意思決定そのものを伝達することも可能になります。これは、静的なロジックではなくAIによる攻撃判断に依存するマルウェアへの道を開くものです。

従来のように複雑な意思決定ツリーをコード内に埋め込む代わりに、マルウェアは感染したシステムのユーザーコンテキスト、環境指標、ソフトウェア構成など概要情報を送信し、次に取るべき行動に関するガイダンスを受け取ることができます。これにより、コードを変更することなく、攻撃キャンペーンを被害者ごとに動的に適応させることが可能になります。

この変化は、自動化やAI駆動型の意思決定システムによるワークフローの主導が増加している正規のIT運用の潮流とも重なります。悪意ある攻撃においては、同様の発想がいわばAIOps(AIによる運用自動化)型のコマンド&コントロールへと転換され、AIが感染の管理、標的の優先順位付け、結果の最適化を支援する形で利用される可能性があります。

AI駆動型攻撃がもたらす影響

現在のAI駆動型マルウェアは依然として実験的な段階にありますが、標的の選定や優先順位付けの領域では、AIが中核を担っていく可能性が高いと見られます。将来的には、あらゆるものを暗号化や窃取し、無差別に拡大していく代わりに、AIを用いて本当に重要な対象を特定することが可能になるでしょう。システムが高価値なユーザーや組織に属しているかどうかの判断、機密性の高いファイルやデータベースの優先選定、サンドボックスや分析環境の回避、さらには検知につながりやすい過剰な挙動の抑制などができるようになります。

この点は、ランサムウェアやデータ窃取攻撃において特に重要です。多くの防御ツールは、ファイルの暗号化速度やアクセスされるデータ量といった量的指標に依存していますが、攻撃者はAI駆動のターゲティングによって、観測可能なイベントを大幅に減らしながら影響を与えることを可能にし、検知される余地をさらに減らせる可能性があります。

これは従来型のソフトウェア脆弱性ではなく、企業環境に統合された信頼あるAIサービスの悪用に根ざす新たな課題です。外部コンテンツの取得やウェブの閲覧機能を備えたAIサービスには、一定の悪用リスクが内在しています。そのためAIが日常業務に深く組み込まれるにつれ、防御側はAIトラフィックを本質的に無害なものとして扱うことができなくなります。

対策として、AIプロバイダーはウェブ取得機能に対するより厳格な管理、匿名利用に関する明確なガードレール、そして企業向けの可視性向上を進める必要があります。一方、防御側はAI関連ドメインを重要な外部通信経路として位置付け、自動化された利用パターンや異常な利用パターンを監視し、AIトラフィックを脅威ハンティングやインシデント対応の対象として組み込む必要があります。

今後の展望

責任ある情報開示に則り、MicrosoftはCPRの調査結果を確認し、Copilotのウェブ取得フローにおける当該の挙動に対処する変更を実施しました。防御の見地から、組織はAI関連のトラフィックに対する可視性と制御を強化することが必要です。チェック・ポイントのAIセキュリティは、エージェント型AI機能を活用し、AIサービスとの通信をコンテキストに基づいて解析するとともに、AIサービスが隠れたチャネルとして悪用される前に、悪意ある通信試行を遮断します。企業のAI導入が加速する中で、信頼性あるAIプラットフォームがネットワーク上の死角とならないよう、セキュリティ対策も並行して進化させていく必要があります。

本プレスリリースは、米国時間2026年2月16日に発表されたブログ(英語)をもとに作成しています。

Check Point Researchについて

Check Point Researchは、チェック・ポイントのお客様、脅威情報コミュニティを対象に最新のサイバー脅威インテリジェンスの情報を提供しています。チェック・ポイントの脅威インテリジェンスであるThreatCloud AIに保存されている世界中のサイバー攻撃に関するデータの収集・分析を行い、ハッカーを抑止しながら、自社製品に搭載される保護機能の有効性について開発に携わっています。100人以上のアナリストや研究者がチームに所属し、セキュリティ ベンダー、捜査当局、各CERT組織と協力しながら、サイバーセキュリティ対策に取り組んでいます。

ブログ: https://research.checkpoint.com/

X: https://x.com/_cpresearch_

チェック・ポイントについて

チェック・ポイント・ソフトウェア・テクノロジーズ(https://www.checkpoint.com/)は、デジタルトラストのリーディングプロバイダーとして、AIを駆使したサイバーセキュリティソリューションを通じて世界各国の10万を超える組織を保護しています。同社のInfinity Platformとオープンガーデン型エコシステムは、防止優先のアプローチで業界最高レベルのセキュリティ効果を実現しながらリスクを削減します。SASEを中核としたハイブリッドメッシュネットワークアーキテクチャを採用するInfinity Platformは、オンプレミス、クラウド、ワークスペース環境の管理を統合し、企業とサービスプロバイダーに柔軟性、シンプルさ、拡張性を提供します。Check Point Software Technologiesの全額出資日本法人、チェック・ポイント・ソフトウェア・テクノロジーズ株式会社(https://www.checkpoint.com/jp/)は、1997年10月1日設立、東京都港区に拠点を置いています。

ソーシャルメディア アカウント

・Check Point Blog: https://blog.checkpoint.com

・Check Point Research Blog: https://research.checkpoint.com/

・YouTube: https://youtube.com/user/CPGlobal

・LinkedIn: https://www.linkedin.com/company/check-point-software-technologies/

・X: https://x.com/checkpointjapan

・Facebook: https://www.facebook.com/checkpointjapan

将来予想に関する記述についての法的な注意事項

本プレスリリースには、将来予想に関する記述が含まれています。将来予想に関する記述は、一般に将来の出来事や当社の将来的な財務または業績に関連するものです。本プレスリリース内の将来予想に関する記述には、チェック・ポイントの製品およびソリューションならびにLakeraの製品およびソリューションに関する見通し、Lakeraの機能を活用し統合する当社の能力、エンドツーエンドのAIセキュリティスタックを提供する当社の能力、チェック・ポイントの新たなGlobal Center of Excellence for AI Security設立に関する記述、そして買収の完了に関する記述が含まれますが、これらに限定されるものではありません。これらの事項に関する当社の予想および信念は実現しない可能性があり、将来における実際の結果や事象は、リスクや不確実性がもたらす影響によって予想と大きく異なる可能性があります。本プレスリリースに含まれる将来予想に関する記述に伴うリスクや不確実性は、2025年3月17日にアメリカ合衆国証券取引委員会に提出した年次報告書(フォーム20-F)を含む証券取引委員会への提出書類に、より詳細に記されています。本プレスリリースに含まれる将来予想に関する記述は、本プレスリリースの日付時点においてチェック・ポイントが入手可能な情報に基づくものであり、チェック・ポイントは法的に特段の義務がある場合を除き、本プレスリリース記載の将来予想に関する記述について更新する義務を負わないものとします。

本件に関する報道関係者からのお問い合わせ

チェック・ポイント広報事務局 (合同会社NEXT PR内)

Tel: 03-4405-9537 Fax: 03-6739-3934

E-mail: checkpointPR@next-pr.co.jp

企業プレスリリース詳細へ

PR TIMESトップへ

GrokとMicrosoft Copilotで悪意ある通信を隠すプロキシ層として機能させる手法を実証し、AIサービスがマルウェアと攻撃者を仲介するリスクと、AI駆動型マルウェアへと移行する可能性を示唆

サイバーセキュリティソリューションのパイオニアであり、世界的リーダーであるチェック・ポイント・ソフトウェア・テクノロジーズ(Check Point(R) Software Technologies Ltd.、NASDAQ: CHKP、以下チェック・ポイント)の脅威インテリジェンス部門であるチェック・ポイント・リサーチ(Check Point Research、以下CPR)は、ウェブブラウジング機能を備えたAIアシスタントが、コマンド&コントロール(C2)の隠れた中継役として悪用される将来的なリスクを確認、注意を喚起しました。

概要

- CPRは、ウェブブラウジング機能を備えたAIアシスタントが、将来的に隠れたコマンド&コントロール(C2)チャネルとして悪用される可能性を確認しました。

- AIサービスが普及し暗黙の信頼を得るにつれて、そのネットワークトラフィックは通常の企業活動により多く溶け込み、攻撃対象領域を拡大させています。

- AIを介したC2は、正規のAI通信に偽装することで攻撃者の通信を隠蔽し、従来型の検知を回避する可能性があります。

- 本調査結果は、AI駆動型マルウェアへの移行を示唆しています。このモデルでは、AIシステムは単なる開発支援ツールとして機能するにとどまらず、標的の選定、優先順位付け、さらにはマルウェア攻撃における意思決定にも関与します。

現時点では、実際の攻撃キャンペーンにおけるこの新たな手法の悪用事例は確認されていません。しかし、AIサービスの普及によって、攻撃者が悪用可能な攻撃対象領域は拡大しています。事実上、AIサービスは、正規のAIトラフィックに偽装した悪意ある通信を隠すプロキシ層として機能し得ます。さらに本調査は、AI駆動型マルウェアへの移行が進み、AIが単なる開発支援ツールにとどまらず、マルウェア攻撃において積極的な構成要素として組み込まれる可能性があることを示唆しています。

マルウェアは「AI支援」から「AI駆動」へ

AIはすでに、マルウェア開発支援やソーシャルエンジニアリングの自動化などを通じて、サイバー犯罪への参入障壁を引き下げています。AIの活用でコストが削減され、攻撃スピードが加速し、高度な専門知識を持たない攻撃者であっても巧妙なキャンペーンを展開できるようになっています。

さらに、AI駆動型マルウェアでは、コードによって完全に固定されたロジックではなく、AIの出力を基に次の行動を判断し、マルウェアが環境から収集した情報によって活動を動的に調整することが可能になります。調整できる活動の中には、標的とするシステムに関する価値判断、行動の優先順位付け、攻撃の激しさ、潜伏期間の長さなどが含まれ、その結果マルウェアは筋書きに沿って動作するのではなく、適応力のあるオペレータのような振る舞いが可能になります。このため攻撃の予測やモデル化が困難になり、防御側が一般的に検知に用いる反復的なパターンは確認されにくくなります。

AIアシスタントを隠れたC2チャネルとして悪用

正規のクラウドサービス内に悪意ある通信を隠しC2として悪用する手法自体は、目新しいものではありません。攻撃者はメールやクラウドストレージ、コラボレーションツールなどに通信を隠す手法を長く使っており、アカウントのブロック、APIキーの失効、テナントの停止といった対策もすでに広く認識されています。しかし、ウェブインターフェース経由で利用されるAIアシスタントによって、その前提が変わりつつあります。

CPRは、ウェブブラウジングやURL取得の機能を備えたAIプラットフォームが、マルウェアと攻撃者インフラの間を仲介する仕組みとして悪用され得ることを実証しました。マルウェアはAIアシスタントに特定のURLの取得・要約を指示することで、従来のC2サーバーへ直接接続することなく、データを送信し、コマンドを受信できます。

マルウェアがAIウェブチャットを利用してC2サーバーと通信する想定フロー

この手法は、GrokおよびMicrosoft Copilotを対象として、研究のための管理された環境下で実証されました。GrokおよびMicrosoft Copilotは、いずれもインターフェース経由でウェブアクセスが可能なAIサービスです。特に重要な点は、この通信がAPIキーや認証済みのユーザーアカウントを必要とせずに成立し得ることにあります。これにより、アカウント停止やキー無効化といった一般的な遮断対策の有効性に限界が生じます。

ネットワークの観点では、トラフィックは通常のAI利用と区別がつきにくくなります。一方、攻撃者の視点では、AIサービスは許可された企業通信に溶け込む、隠ぺい性の高い中継経路として機能します。

この手法が持つ重要性

AIアシスタントをC2プロキシとして用いる手法自体はサービス悪用の手法にすぎません。真に重要なのは、これによって何が可能になるかという点です。

AIサービスが通信基盤として機能すれば、単なるコマンドだけでなく、指示やプロンプト、さらには意思決定そのものを伝達することも可能になります。これは、静的なロジックではなくAIによる攻撃判断に依存するマルウェアへの道を開くものです。

従来のように複雑な意思決定ツリーをコード内に埋め込む代わりに、マルウェアは感染したシステムのユーザーコンテキスト、環境指標、ソフトウェア構成など概要情報を送信し、次に取るべき行動に関するガイダンスを受け取ることができます。これにより、コードを変更することなく、攻撃キャンペーンを被害者ごとに動的に適応させることが可能になります。

この変化は、自動化やAI駆動型の意思決定システムによるワークフローの主導が増加している正規のIT運用の潮流とも重なります。悪意ある攻撃においては、同様の発想がいわばAIOps(AIによる運用自動化)型のコマンド&コントロールへと転換され、AIが感染の管理、標的の優先順位付け、結果の最適化を支援する形で利用される可能性があります。

AI駆動型攻撃がもたらす影響

現在のAI駆動型マルウェアは依然として実験的な段階にありますが、標的の選定や優先順位付けの領域では、AIが中核を担っていく可能性が高いと見られます。将来的には、あらゆるものを暗号化や窃取し、無差別に拡大していく代わりに、AIを用いて本当に重要な対象を特定することが可能になるでしょう。システムが高価値なユーザーや組織に属しているかどうかの判断、機密性の高いファイルやデータベースの優先選定、サンドボックスや分析環境の回避、さらには検知につながりやすい過剰な挙動の抑制などができるようになります。

この点は、ランサムウェアやデータ窃取攻撃において特に重要です。多くの防御ツールは、ファイルの暗号化速度やアクセスされるデータ量といった量的指標に依存していますが、攻撃者はAI駆動のターゲティングによって、観測可能なイベントを大幅に減らしながら影響を与えることを可能にし、検知される余地をさらに減らせる可能性があります。

これは従来型のソフトウェア脆弱性ではなく、企業環境に統合された信頼あるAIサービスの悪用に根ざす新たな課題です。外部コンテンツの取得やウェブの閲覧機能を備えたAIサービスには、一定の悪用リスクが内在しています。そのためAIが日常業務に深く組み込まれるにつれ、防御側はAIトラフィックを本質的に無害なものとして扱うことができなくなります。

対策として、AIプロバイダーはウェブ取得機能に対するより厳格な管理、匿名利用に関する明確なガードレール、そして企業向けの可視性向上を進める必要があります。一方、防御側はAI関連ドメインを重要な外部通信経路として位置付け、自動化された利用パターンや異常な利用パターンを監視し、AIトラフィックを脅威ハンティングやインシデント対応の対象として組み込む必要があります。

今後の展望

責任ある情報開示に則り、MicrosoftはCPRの調査結果を確認し、Copilotのウェブ取得フローにおける当該の挙動に対処する変更を実施しました。防御の見地から、組織はAI関連のトラフィックに対する可視性と制御を強化することが必要です。チェック・ポイントのAIセキュリティは、エージェント型AI機能を活用し、AIサービスとの通信をコンテキストに基づいて解析するとともに、AIサービスが隠れたチャネルとして悪用される前に、悪意ある通信試行を遮断します。企業のAI導入が加速する中で、信頼性あるAIプラットフォームがネットワーク上の死角とならないよう、セキュリティ対策も並行して進化させていく必要があります。

本プレスリリースは、米国時間2026年2月16日に発表されたブログ(英語)をもとに作成しています。

Check Point Researchについて

Check Point Researchは、チェック・ポイントのお客様、脅威情報コミュニティを対象に最新のサイバー脅威インテリジェンスの情報を提供しています。チェック・ポイントの脅威インテリジェンスであるThreatCloud AIに保存されている世界中のサイバー攻撃に関するデータの収集・分析を行い、ハッカーを抑止しながら、自社製品に搭載される保護機能の有効性について開発に携わっています。100人以上のアナリストや研究者がチームに所属し、セキュリティ ベンダー、捜査当局、各CERT組織と協力しながら、サイバーセキュリティ対策に取り組んでいます。

ブログ: https://research.checkpoint.com/

X: https://x.com/_cpresearch_

チェック・ポイントについて

チェック・ポイント・ソフトウェア・テクノロジーズ(https://www.checkpoint.com/)は、デジタルトラストのリーディングプロバイダーとして、AIを駆使したサイバーセキュリティソリューションを通じて世界各国の10万を超える組織を保護しています。同社のInfinity Platformとオープンガーデン型エコシステムは、防止優先のアプローチで業界最高レベルのセキュリティ効果を実現しながらリスクを削減します。SASEを中核としたハイブリッドメッシュネットワークアーキテクチャを採用するInfinity Platformは、オンプレミス、クラウド、ワークスペース環境の管理を統合し、企業とサービスプロバイダーに柔軟性、シンプルさ、拡張性を提供します。Check Point Software Technologiesの全額出資日本法人、チェック・ポイント・ソフトウェア・テクノロジーズ株式会社(https://www.checkpoint.com/jp/)は、1997年10月1日設立、東京都港区に拠点を置いています。

ソーシャルメディア アカウント

・Check Point Blog: https://blog.checkpoint.com

・Check Point Research Blog: https://research.checkpoint.com/

・YouTube: https://youtube.com/user/CPGlobal

・LinkedIn: https://www.linkedin.com/company/check-point-software-technologies/

・X: https://x.com/checkpointjapan

・Facebook: https://www.facebook.com/checkpointjapan

将来予想に関する記述についての法的な注意事項

本プレスリリースには、将来予想に関する記述が含まれています。将来予想に関する記述は、一般に将来の出来事や当社の将来的な財務または業績に関連するものです。本プレスリリース内の将来予想に関する記述には、チェック・ポイントの製品およびソリューションならびにLakeraの製品およびソリューションに関する見通し、Lakeraの機能を活用し統合する当社の能力、エンドツーエンドのAIセキュリティスタックを提供する当社の能力、チェック・ポイントの新たなGlobal Center of Excellence for AI Security設立に関する記述、そして買収の完了に関する記述が含まれますが、これらに限定されるものではありません。これらの事項に関する当社の予想および信念は実現しない可能性があり、将来における実際の結果や事象は、リスクや不確実性がもたらす影響によって予想と大きく異なる可能性があります。本プレスリリースに含まれる将来予想に関する記述に伴うリスクや不確実性は、2025年3月17日にアメリカ合衆国証券取引委員会に提出した年次報告書(フォーム20-F)を含む証券取引委員会への提出書類に、より詳細に記されています。本プレスリリースに含まれる将来予想に関する記述は、本プレスリリースの日付時点においてチェック・ポイントが入手可能な情報に基づくものであり、チェック・ポイントは法的に特段の義務がある場合を除き、本プレスリリース記載の将来予想に関する記述について更新する義務を負わないものとします。

本件に関する報道関係者からのお問い合わせ

チェック・ポイント広報事務局 (合同会社NEXT PR内)

Tel: 03-4405-9537 Fax: 03-6739-3934

E-mail: checkpointPR@next-pr.co.jp

企業プレスリリース詳細へ

PR TIMESトップへ